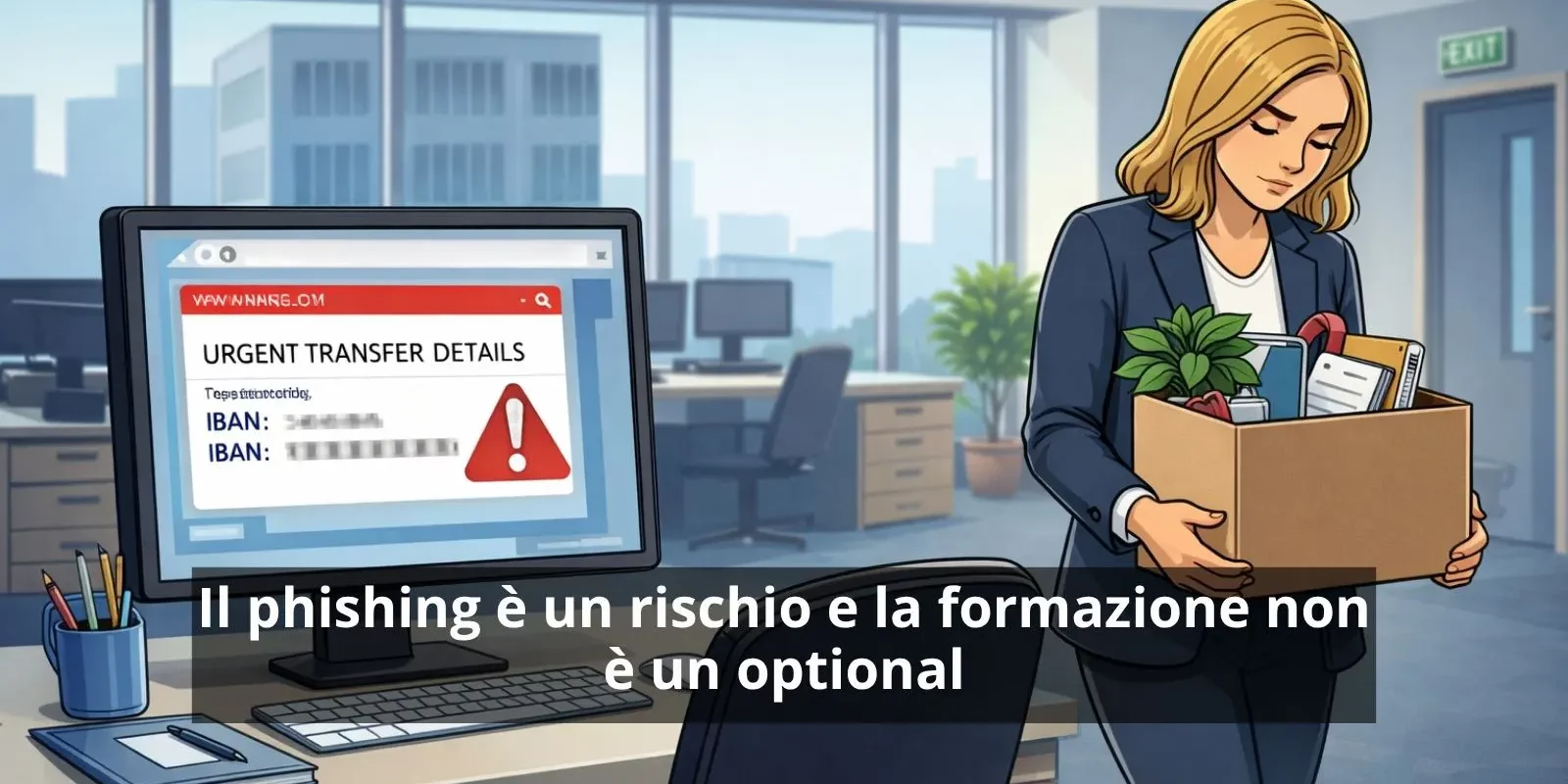

Il phishing è un rischio e la formazione non è un optional

Nelle ultime settimane si è parlato molto di una vicenda che ha fatto discutere: una dipendente amministrativa, vittima di una truffa informatica costruita come una falsa richiesta urgente di bonifico, è stata licenziata e la Cassazione, con l’ordinanza n. 3263 del 13 febbraio 2026, ha confermato la legittimità del licenziamento.

La notizia, rilanciata in diversi articoli, si presta molto facilmente a una lettura rapida, quasi brutale: chi cade in un phishing paga le conseguenze del proprio errore. Ma quando si esce dal titolo e si entra nella realtà concreta delle aziende, il quadro diventa molto meno semplice. Ed è proprio qui che, a mio avviso, vale la pena fermarsi a riflettere.

Eppure il rischio, come spesso accade, è proprio questo. Si prende una sentenza, la si riduce a slogan, e da lì si costruisce un messaggio implicito pericoloso: “se sbaglia il dipendente, la colpa è sua”. È una lettura comoda, rassicurante per molte organizzazioni, ma profondamente miope. Perché chi lavora davvero nelle aziende sa benissimo che oggi riconoscere un phishing ben fatto non è affatto banale. Anzi, in molti casi è sempre più difficile.

Non stiamo più parlando delle vecchie mail scritte male, piene di errori grossolani e facilmente individuabili. Oggi gli attacchi sono spesso costruiti con cura, con riferimenti plausibili, con toni credibili, con richiami all’urgenza, all’autorità, alla riservatezza. E soprattutto sono basati sulla social engineering, cioè sulla capacità di sfruttare leve psicologiche molto umane: la pressione del tempo, il timore di sbagliare, il desiderio di eseguire correttamente un ordine apparentemente proveniente da un superiore. È facile parlare di “comune prudenza” dopo, quando il danno è già avvenuto. Molto più difficile è stare dall’altra parte dello schermo, in una giornata di lavoro normale, con decine di email, urgenze, telefonate e incombenze da gestire.

Per questo motivo continuo a ritenere che il punto non sia solo valutare l’errore del singolo, ma chiedersi se l’azienda abbia fatto davvero tutto ciò che doveva per ridurre il rischio. Ed è qui che entra in gioco un tema che conosco bene anche per esperienza professionale: la formazione.

L’articolo 32 del GDPR, quando parla di misure tecniche e organizzative adeguate al rischio, non può essere letto in modo riduttivo. Non si può pensare davvero che tra le misure organizzative non rientri la formazione delle persone autorizzate al trattamento, specialmente quando queste persone utilizzano quotidianamente strumenti che possono diventare il veicolo di un incidente grave: la posta elettronica, i gestionali amministrativi, i sistemi di pagamento, gli applicativi condivisi. Il testo dell’articolo 32 non elenca una check-list chiusa, ma impone una logica di adeguatezza e responsabilizzazione. E in questa logica la formazione non è un ornamento, non è un “di più” da fare se avanza tempo o budget. È una parte del sistema di sicurezza.

Il problema, però, è che nella pratica questa formazione spesso manca. E non parlo in astratto. Lo vedo regolarmente nella mia attività di consulente privacy e DPO. Nelle realtà in cui il tema viene preso sul serio, la formazione si fa, si aggiorna, si contestualizza, si collega ai rischi reali dell’organizzazione. Ma in moltissime altre realtà, invece, la sicurezza viene ancora pensata come un fatto quasi esclusivamente tecnico oppure, peggio, come un obbligo documentale da sistemare sulla carta. Poi però le persone vengono lasciate sole. E quando qualcosa va storto, si scopre improvvisamente che da loro ci si aspettava lucidità assoluta, competenza cyber e capacità di intercettare una truffa sofisticata in pochi minuti.

È qui che, a mio avviso, si crea una frattura molto evidente tra il piano della responsabilità disciplinare e quello della responsabilità organizzativa. Sul primo piano, una sentenza può certamente concludere che, in presenza di determinate circostanze, il comportamento del lavoratore sia stato talmente negligente da giustificare il licenziamento. Ma sul secondo piano resta una domanda che non dovrebbe mai sparire: l’organizzazione era costruita in modo da rendere quell’errore meno probabile?

Perché se basta una mail per far partire un bonifico anomalo, forse il problema non è solo la persona che ha cliccato o eseguito. Forse il problema è che mancavano passaggi di verifica, sistemi di controllo, segregazione dei ruoli, procedure interne, conferme su canali alternativi, blocchi automatici, alert sulle anomalie. Forse mancava un filtro evoluto sulla posta capace di intercettare meglio il messaggio fraudolento. Forse mancava una cultura organizzativa minima che aiutasse a dire: “Questa richiesta è urgente, insolita, economicamente rilevante: prima di procedere verifico”. E quella cultura organizzativa non nasce da sola. Si costruisce. Con la formazione, certo, ma anche con procedure e protezioni tecniche adeguate.

In questo senso, credo che la lezione più utile da trarre non sia quella più rumorosa, cioè “attenzione, adesso il dipendente è responsabile”. La lezione più seria è un’altra: non si può continuare a ragionare come se la sicurezza dipendesse soltanto dalla bravura individuale. Nessun sistema maturo si affida all’infallibilità delle persone. Un’organizzazione seria sa che l’errore umano esiste, che la pressione lavorativa esiste, che la manipolazione psicologica esiste, e proprio per questo costruisce barriere.

Ed è qui che la formazione torna al centro. Non come formula rituale, non come corso fatto una volta ogni tanto per poter dire di averlo fatto, ma come strumento reale per mettere i dipendenti nelle condizioni di lavorare con maggiore serenità. Questo, a mio avviso, è il punto più importante. La serenità operativa non nasce dal timore della sanzione, ma dalla consapevolezza di lavorare dentro un sistema che aiuta a distinguere il rischio, che autorizza il dubbio, che non umilia la verifica, che non trasforma ogni urgenza in automatismo.

Per questo la mia lettura di questa vicenda è volutamente un po’ in controtendenza. Le sentenze non si commentano per dire se “piacciono” oppure no. Si leggono per quello che dicono. E questa, letta bene, non dice che la formazione è irrilevante in assoluto. Dice che in quel caso, secondo i giudici, non era un elemento sufficiente a escludere la gravità della condotta. Ma da qui a farne il manifesto della colpevolizzazione del dipendente ce ne passa.

Anzi, sarebbe forse più utile usare questa vicenda per porre una domanda scomoda alle aziende: i dipendenti che ogni giorno gestiscono email, dati, clienti, documenti, ordini e pagamenti, sono stati davvero formati? Hanno ricevuto istruzioni concrete? Esistono procedure chiare per verificare richieste anomale? I sistemi di posta sono protetti con strumenti adeguati? Oppure ci si limita a confidare nel fatto che “chi lavora in amministrazione dovrebbe accorgersene”?

Perché, nella realtà, non sempre ci si accorge. E non perché manchi intelligenza o serietà. Semplicemente perché gli attacchi sono fatti meglio, il contesto è complesso e la vulnerabilità umana non si elimina con una pretesa astratta di prudenza. Si riduce con organizzazione, formazione e misure adeguate.

Approfondimenti: