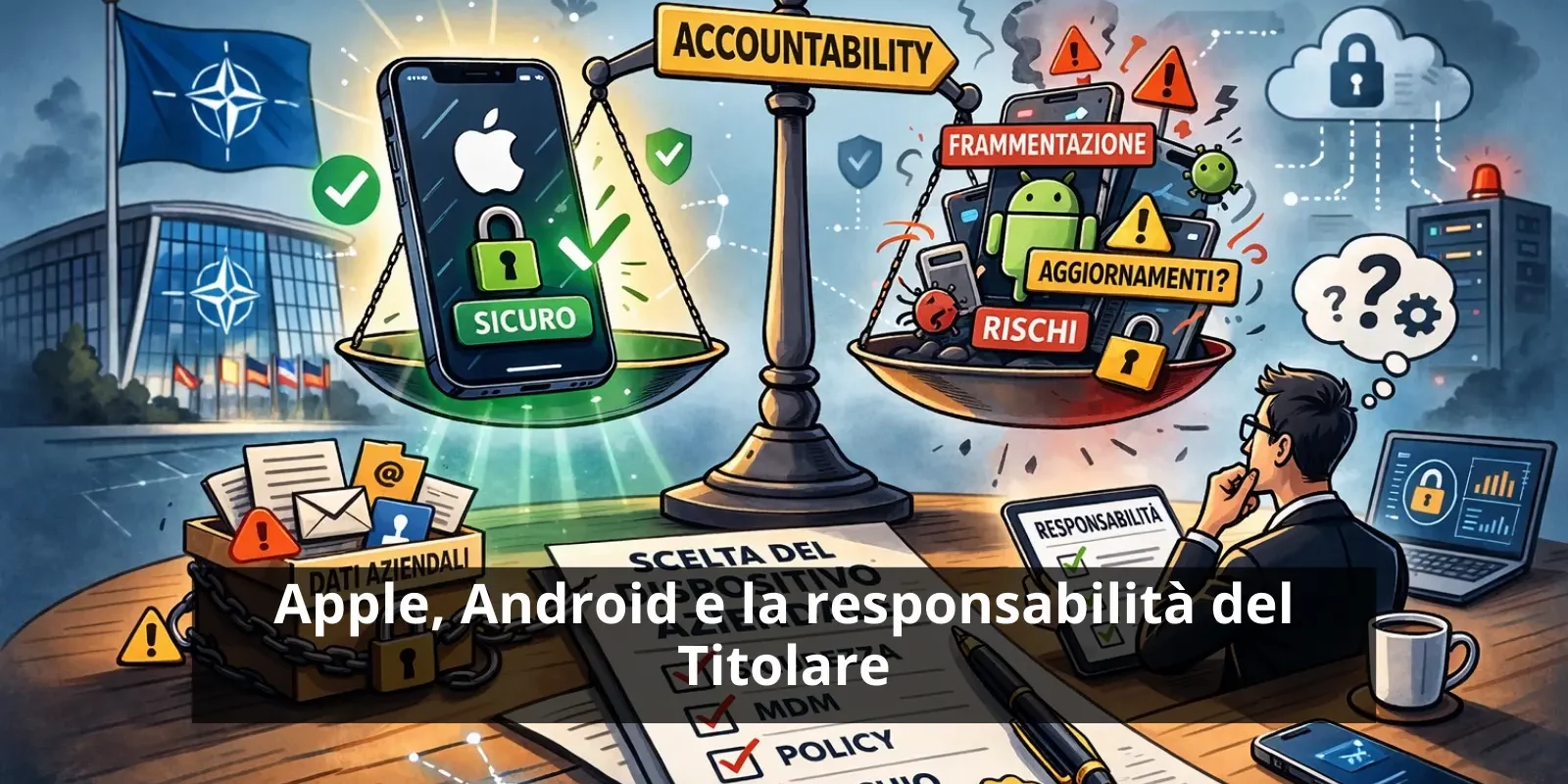

Apple, Android e la responsabilità del Titolare

Qualche giorno fa è circolata una notizia che, per chi si occupa di sicurezza e protezione dei dati, non è affatto marginale: la NATO avrebbe autorizzato l’utilizzo di dispositivi Apple – in particolare iPhone e iPad – in ambito militare senza necessità di modifiche strutturali o hardening specifico.

Ora, non è questo il punto interessante.

Il punto non è stabilire se Apple sia “migliore” di Android in senso assoluto. Non mi interessa fare classifiche, né tantomeno tifoseria tecnologica. Il punto è un altro: quando un’organizzazione che opera in uno dei contesti di rischio più elevati al mondo considera un dispositivo adeguato “così com’è”, significa che quel dispositivo ha superato una certa soglia di affidabilità in termini di sicurezza, gestione degli aggiornamenti, controllo dell’ecosistema, cifratura e governance complessiva.

E qui entra in gioco il GDPR. O meglio, entra in gioco l’accountability.

L’articolo 24 del GDPR impone al titolare del trattamento di adottare misure tecniche e organizzative adeguate al rischio. L’articolo 32 parla di sicurezza del trattamento, di integrità, di riservatezza, di capacità di garantire la resilienza dei sistemi.

La scelta dei dispositivi aziendali è una misura tecnica. Non è neutra. Non è un dettaglio amministrativo. Non è una questione di preferenze personali del dipendente o di accordi commerciali con un fornitore.

Quando un’azienda distribuisce smartphone o tablet ai propri collaboratori per accedere alla posta elettronica, al CRM, ai sistemi contabili, ai database clienti, ai fascicoli del personale, sta di fatto estendendo il proprio perimetro di trattamento dei dati personali dentro quei dispositivi. E quei dispositivi diventano parte integrante del sistema di sicurezza aziendale.

In quel momento, la domanda non è “cosa costa meno” o “cosa piace di più”. La domanda è: questa scelta è coerente con il livello di rischio dei dati che trattiamo?

Apple ha costruito nel tempo un ecosistema chiuso, con aggiornamenti centralizzati, frammentazione praticamente assente, cifratura attiva di default e un’integrazione stretta tra hardware e software. Android è un sistema aperto, estremamente diffuso, ma caratterizzato da una forte eterogeneità tra produttori, livelli di patching e politiche di supporto.

Sono differenze strutturali, non impressioni.

Questo significa che Android sia inadeguato? No. Significa che non tutti i dispositivi Android sono uguali e che la scelta richiede una valutazione molto più attenta e documentata. Un iPhone senza gestione centralizzata (MDM), senza policy aziendali, senza separazione tra uso personale e lavorativo, può essere gestito in modo disastroso. Ma un ecosistema frammentato, con aggiornamenti incerti o ritardati, espone a rischi oggettivamente maggiori se non governato in modo rigoroso.

Ed è qui che l’accountability smette di essere una parola astratta.

Se domani un data breach dovesse partire da uno smartphone non aggiornato, compromesso da una vulnerabilità nota, o utilizzato in modo promiscuo tra vita privata e professionale, la scelta del dispositivo sarebbe davvero irrilevante?

Oppure diventerebbe oggetto di valutazione, magari in sede ispettiva o, peggio, in sede giudiziaria?

L’accountability significa poter dimostrare di aver fatto scelte consapevoli, proporzionate, documentate. Significa poter spiegare perché si è adottato un certo ecosistema tecnologico, quali criteri sono stati utilizzati, quale analisi del rischio è stata condotta, quali misure compensative sono state implementate.

Non significa seguire la moda. Non significa nemmeno dire “Apple e basta” per principio.

Significa decidere sapendo che ogni decisione tecnica può avere un impatto giuridico.

La notizia relativa alla NATO non è una certificazione universale, ma è un segnale. Un indicatore di come, in contesti ad altissimo rischio, l’elemento “dispositivo” non sia considerato secondario.

Nelle aziende italiane, troppo spesso, lo è.

Si parla di registro dei trattamenti, di informative, di consensi, di policy. Ma poi si consegnano smartphone aziendali senza alcuna riflessione strutturata sulla sicurezza dell’ecosistema scelto. Eppure è proprio da lì che passano email, documenti, accessi remoti, autenticazioni a più fattori, dati di clienti e dipendenti.

L’accountability non è fatta solo di carta. È fatta di scelte tecnologiche.

E alcune scelte, se sottovalutate, possono trasformarsi da semplice decisione operativa in responsabilità pienamente imputabile al titolare del trattamento.